Bảo mật Web3: Các kiểu tấn công và bài học kinh nghiệm

Phần lớn việc bảo mật web3 phụ thuộc vào khả năng đặc biệt của blockchain trong việc thực hiện các cam kết và khả năng chống lại sự can thiệp của con người. Nhưng do đặc điểm liên kết chuỗi khối của blockchain - nơi mà các giao dịch thường không thể thay đổi được - khiến các mạng do phần mềm kiểm soát này trở thành mục tiêu hấp dẫn cho những kẻ tấn công. Thật vậy, khi các blockchains - mạng máy tính phân tán là nền tảng của web3 - và các công nghệ, ứng dụng đi kèm ngày càng tích lũy giá trị, chúng sẽ ngày càng trở thành mục tiêu thèm muốn của những kẻ tấn công.

Mặc dù có những khác biệt của web3 so với các phiên bản internet trước đó, nhưng chúng tôi đã quan sát thấy những điểm tương đồng về các xu hướng bảo mật phần mềm so với trước đây . Trong nhiều trường hợp, những vấn đề lớn nhất là tương tự như nhau. Bằng cách nghiên cứu những lĩnh vực này, những người xây dựng mạng lưới, đội ngũ bảo mật hay người dùng tiền điện tử - có thể bảo vệ bản thân, dự án và ví tiền của họ tốt hơn trước những tên trộm hay hacker. Dưới đây, chúng tôi trình bày một số chủ đề và dự báo phổ biến dựa trên kinh nghiệm của chúng tôi.

Về dòng tiền

Những kẻ tấn công thường nhằm mục đích tối đa hóa lợi nhuận. Chúng có thể dành nhiều thời gian và nỗ lực hơn để tấn công các giao thức có ‘‘tổng giá trị bị khóa - TVL’’ nhiều hơn, bởi vì lợi nhuận có thể sẽ lớn hơn.

Các nhóm hacker có trình độ cao thường xuyên nhắm tới các hệ thống có giá trị lớn. Khai thác các lỗ hổng mới, loại tấn công có giá trị nhất, cũng thường nhắm vào những mục tiêu được đánh giá cao này.

Các cuộc tấn công chi phí thấp - ví dụ như lừa đảo - sẽ không bao giờ biến mất và chúng tôi nghĩ chúng sẽ trở nên phổ biến hơn trong tương lai gần.

Về việc vá các lỗ hổng

Khi các nhà phát triển học hỏi được từ các cuộc tấn công theo kiểu kiểm thử (tried-and-true), họ có thể cải thiện chỉ số bảo mật của ứng dụng web3 đến mức nó trở nên “an toàn theo mặc định”. Thông thường, điều này liên quan đến việc kiểm soát chặt chẽ các giao diện lập trình ứng dụng hoặc API, để khiến hacker khó phát hiện ra các lỗ hổng bảo mật hơn.

Mặc dù các biện pháp bảo mật luôn được tiến hành - và thực ra là không gì có thể hoàn toàn chống lại hack - những người làm bảo mật và nhà phát triển có thể làm tăng chi phí cho các cuộc tấn công bằng cách loại bỏ những “món hời” cho những kẻ tấn công.

Khi các phương pháp bảo mật được cải thiện và công cụ được hoàn thiện, khả năng thành công của các cuộc tấn công có thể giảm đáng kể: các cuộc tấn công quản trị, thao túng giá cả và khai thác gửi đệ quy (Reentrancy). (Xem thêm bên dưới.)

Các nền tảng không có khả năng đảm bảo bảo mật “hoàn hảo” sẽ phải sử dụng các nỗ lực giảm thiểu các lỗ hổng để giảm khả năng xảy ra tổn thất. Điều này có thể ngăn chặn những kẻ tấn công bằng cách làm giảm “lợi nhuận đạt được” hoặc ngược lại, một phần bài toán phân tích chi phí-lợi nhuận của chúng.

Phân loại các cuộc tấn công

Các cuộc tấn công vào các hệ thống khác nhau có thể được phân loại dựa trên các đặc điểm chung của chúng. Việc xác định các đặc điểm bao gồm mức độ phức tạp của một cuộc tấn công, mức độ có thể tự động hóa các cuộc tấn công và những biện pháp phòng ngừa nào có thể được áp dụng để chống lại chúng.

Dưới đây là danh sách không đầy đủ các kiểu tấn công mà chúng tôi đã thấy trong các vụ hack lớn nhất trong năm qua. Chúng tôi cũng đã bao gồm các quan sát về bối cảnh các mối đe dọa hiện nay và nơi chúng tôi mong đợi bảo mật web3 sẽ phát triển trong tương lai.

APT: những mối nguy hàng đầu

APT - Advanced Persistent Threat1 là thuật ngữ dùng để mô tả một chiến dịch tấn công liên tục, sử dụng kỹ thuật cao, tiên tiến nhất để đánh vào điểm yếu của hệ thống do một nhóm các kẻ tấn công thực hiện. Động lực và khả năng của chúng rất khác nhau, nhưng chúng có xu hướng chuyên nghiệp, kiên trì, liên tục; thật không may, có khả năng chúng sẽ luôn xuất hiện ở bên cạnh hệ thống. Các APT khác nhau thực hiện nhiều loại hoạt động khác nhau, nhưng những tác nhân đe dọa này có xu hướng tấn công trực tiếp vào lớp mạng của các công ty để thực hiện mục tiêu của chúng.

Chúng tôi biết một số nhóm hacker chuyên nghiệp đang tích cực nhắm vào các mục tiêu là các dự án web3 và chúng tôi nghi ngờ còn những nhóm khác vẫn chưa được xác định. Những người có liên quan đến các APT có xu hướng sống ở những nơi không có hiệp ước dẫn độ với Mỹ và EU, khiến họ khó bị truy tố vì các hoạt động của mình. Một trong những APT nổi tiếng nhất là Lazarus, một nhóm Bắc Triều Tiên mà FBI gần đây đã cho là đã tiến hành vụ hack tiền điện tử lớn nhất cho đến nay.

Ví dụ:

Vụ hack node xác thực (validator) Ronin

Thông tin:

Đối tượng : Các quốc gia, các tổ chức tội phạm được tài trợ tốt và các nhóm có tổ chức tiên tiến khác. Ví dụ như tin tặc Ronin (Lazarus, có liên hệ rộng rãi với Triều Tiên).

Tính phức tạp : Cao (chỉ dành cho các nhóm có nguồn lực cao, thường là ở các quốc gia không có dẫn độ).

Khả năng tự động hóa : Thấp (chủ yếu vẫn là thực hiện thủ công với một số công cụ tùy chỉnh)

Nhận định tương lai : Các APT sẽ vẫn hoạt động miễn là chúng có thể kiếm tiền từ các hoạt động của mình hoặc đạt được các mục đích chính trị khác.

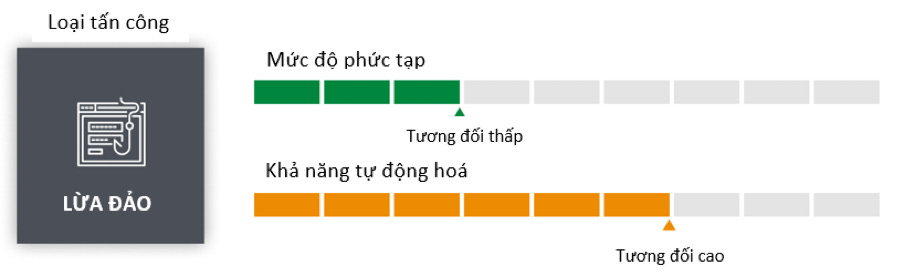

Lừa đảo nhắm tới người dùng: the social engineers

Lừa đảo là một vấn đề phổ biến, được nhắc tới khá nhiều. Những kẻ lừa đảo cố gắng gài bẫy con mồi của họ bằng cách gửi tin nhắn mồi chài, dụ dỗ qua nhiều kênh khác nhau, bao gồm tin nhắn, email, Twitter, Telegram, Discord và các trang web bị tấn công. Nếu bạn duyệt qua hộp thư spam của mình, bạn có thể sẽ thấy hàng trăm emails để lừa bạn tiết lộ thông tin, chẳng hạn như mật khẩu hoặc để ăn cắp tiền của bạn.

Giờ đây, web3 cho phép mọi người giao dịch trực tiếp các tài sản, chẳng hạn như token hoặc NFT, và giao dịch gần như ngay lập tức, các chiến dịch lừa đảo đang nhắm mục tiêu người dùng càng nhiều hơn. Những cuộc tấn công này là cách dễ nhất để những người từ có ít kiến thức cho đến có chuyên môn kỹ thuật có thể kiếm tiền từ việc đánh cắp tiền điện tử. Mặc dù vậy, chúng vẫn là một phương pháp có giá trị cho các nhóm có tổ chức để theo đuổi các mục tiêu có giá trị cao hoặc cho các nhóm chuyên nghiệp thực hiện các cuộc tấn công lấy tiền trên diện rộng, ví dụ như chiếm đoạt trang web.

Ví dụ

Thông tin

Đối tượng: Bất kỳ ai khác nhau, từ những đứa trẻ thích các đoạn mã đến các nhóm có tổ chức.

Độ tinh vi : Mức độ trung bình thấp. Các cuộc tấn công có thể có chất lượng thấp "spray-and-pray" (tấn công tự động hàng loạt và hi vọng sẽ trúng được vài mục tiêu) hoặc siêu nhắm mục tiêu tùy thuộc vào nỗ lực của những kẻ tấn công.

Khả năng tự động hóa: Trung bình-Cao (hầu hết công việc có thể được tự động hóa).

Nhận định tương lai : Chi phí lừa đảo khá rẻ và những kẻ lừa đảo có xu hướng thích nghi với các biện pháp bảo vệ mới nhất, vì vậy chúng tôi nghĩ tỷ lệ các cuộc tấn công này sẽ tăng lên. Khả năng phòng vệ của người dùng có thể được cải thiện thông qua việc nâng cao đào tạo và nhận thức, hình thành các bộ lọc tốt hơn, tăng cường biểu ngữ cảnh báo và kiểm soát ví tiền tốt hơn.

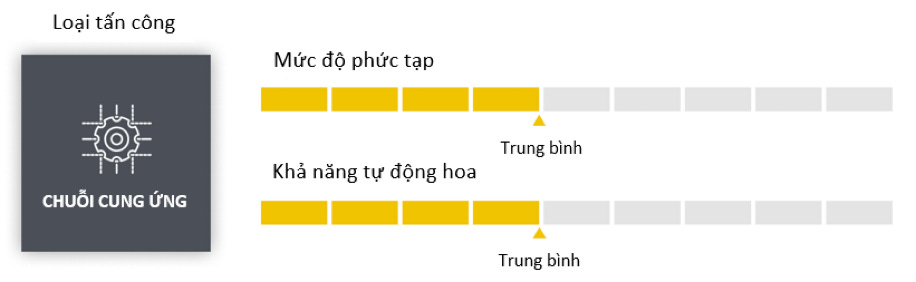

Các lỗ hổng của chuỗi cung ứng: các liên kết yếu nhất

Khi các nhà sản xuất ô tô phát hiện ra các bộ phận bị lỗi trong xe, họ sẽ phát hành lệnh thu hồi; nó không khác gì trong chuỗi cung ứng phần mềm.

Thư viện phần mềm của bên thứ ba có thể là một cơ hội tấn công lớn. Đây từ lâu đã là một thách thức bảo mật trên các hệ thống trước web3, chẳng hạn như với vụ khai thác log4j , đã ảnh hưởng đến phần mềm máy chủ web trên diện rộng, vào tháng 12 năm ngoái. Những kẻ tấn công sẽ quét internet để tìm các lỗ hổng đã biết để tìm ra các vấn đề chưa được vá trong dự án mà chúng có thể khai thác.

Mã nguồn có thể không được viết bởi nhóm kỹ sư nội bộ, nhưng việc bảo trì mã này là rất quan trọng. Các nhóm phải giám sát các bộ phận cấu thành phần mềm của họ để tìm các lỗ hổng, đảm bảo các bản cập nhật được triển khai và luôn cập nhật về trình trạng và tiến độ của các dự án mà họ phụ thuộc vào. Chi phí thực tế và tính tức thời của việc khai thác các lỗ hổng phần mềm web3 khiến việc truyền đạt những vấn đề này một cách có trách nhiệm với những người dùng thư viện bên thứ ba là một thách thức. Vẫn chưa có công bố chính thức nào được đưa ra về cách thức hoặc nơi các nhóm giao tiếp những điều này với nhau theo cách không vô tình khiến tiền của người dùng gặp rủi ro (có khả năng bị hacker lợi dụng).

Ví dụ

Hack cầu nối Wormhole

Hack tiết lộ lỗ hổng Multichain

Thông tin

Đối tượng: Các nhóm có tổ chức như APT, cá nhận độc lập và thậm chí người trong nội bộ.

Độ tinh vi : Vừa phải (cần có kỹ thuật và thời gian).

Khả năng tự động hóa: Trung bình (quét để tìm các thành phần phần mềm bị lỗi có thể được tự động hóa; nhưng khi phát hiện ra các lỗ hổng mới, việc khai thác cần được thực hiện theo cách thủ công).

Nhận định tương lai : Các lỗ hổng trong chuỗi cung ứng có khả năng tăng lên khi sự phụ thuộc lẫn nhau và độ phức tạp của các hệ thống phần mềm tăng lên. Khả năng bị hack cũng có thể sẽ gia tăng cho đến khi các phương pháp công bố lỗ hổng bảo mật tiêu chuẩn hóa được phát triển cho bảo mật web3.

Tấn công quản trị: gian lận phiếu bầu

Đây là vấn đề cụ thể về tiền điện tử đầu tiên được đưa vào danh sách. Nhiều dự án trong web3 bao gồm khía cạnh quản trị, trong đó chủ sở hữu token có thể đưa ra và bỏ phiếu về các đề xuất thay đổi mạng. Mặc dù điều này tạo cơ hội cho sự phát triển và cải tiến liên tục, nhưng nó cũng mở ra một cửa sau để đưa ra các đề xuất độc hại có thể làm hỏng mạng nếu được ban hành.

Những kẻ tấn công đã nghĩ ra các phương pháp mới để phá vỡ sự kiểm soát, khả năng lãnh đạo của tổ chức điều hành và trộm phá tài sản. Từng là một mối quan tâm về mặt lý thuyết, các cuộc tấn công quản trị giờ đây đã được chứng minh một cách thực tế. Những kẻ tấn công có thể thực hiện các "khoản vay nhanh (flash loan)" lớn để xoay vòng phiếu bầu, như gần đây đã xảy ra với dự án tài chính phi tập trung (DeFi) Beanstalk. Các phiếu quản trị dẫn đến việc dễ dàng thực hiện tự động các đề xuất cho những kẻ tấn công khai thác; trong khi đó, nếu việc ban hành đề xuất bị chậm trễ về thời gian hoặc yêu cầu đăng nhập thủ công từ nhiều bên (ví dụ: thông qua ví nhiều ký tự), thì có thể khó thực hiện hơn.

Các ví dụ

Hồ sơ

Đối tượng: Bất kỳ ai từ các nhóm có tổ chức (APT) đến các cá nhân độc lập.

Độ phức tạp : Từ thấp đến cao, tùy thuộc vào giao thức. (Nhiều dự án có các diễn đàn, cộng đồng hoạt động trên Twitter và Discord, và dashboard ủy quyền có thể dễ dàng tiết lộ nhiều thông tin một cách khá nghiệp dư.)

Khả năng tự động hóa: Từ thấp đến cao, tùy thuộc vào giao thức.

Nhận định tương lai : Những cuộc tấn công này phụ thuộc nhiều vào công cụ và tiêu chuẩn quản trị, đặc biệt là vì chúng liên quan đến giám sát và quá trình ban hành các đề xuất.

Tấn công định giá oracle: kẻ thao túng thị trường

Việc định giá tài sản một cách chính xác là rất khó. Trong lĩnh vực giao dịch truyền thống, việc thổi phồng hoặc phá giá thông qua thao túng thị trường là bất hợp pháp và bạn có thể bị phạt và (hoặc) bị bắt vì hành vi đó. Trong DeFi, cho phép những người ngẫu nhiên có khả năng “giao dịch chớp nhoáng” hàng trăm triệu hoặc hàng tỷ đô la, gây ra biến động giá đột ngột, vấn đề này đã được xác nhận.

Nhiều dự án web3 dựa vào “ oracles ” - hệ thống cung cấp dữ liệu thời gian thực và là nguồn cung cấp các thông tin không có trên blockchain. Ví dụ, oracle thường được sử dụng để xác định giá trao đổi giữa hai tài sản. Nhưng những kẻ tấn công đã tìm mọi cách để đánh lừa những nguồn được cho là sự thật này.

Khi quá trình tiêu chuẩn hóa các oracles ngày càng tiến triển, sẽ có những cầu nối an toàn hơn giữa thế giới thực tế bên ngoài chuỗi và bên trong chuỗi (on chain) và chúng ta có thể mong đợi thị trường trở nên linh hoạt hơn trước các nỗ lực thao túng. Hy vọng, một ngày nào đó, loại tấn công này có thể biến mất gần như hoàn toàn.

Các ví dụ

Thao túng thị trường Cream

Thông tin

Đối tượng: Các nhóm có tổ chức (APT), cá nhận độc lập và thậm chí người trong nội bộ.

Độ tinh vi : Vừa phải (cần có kiến thức kỹ thuật).

Khả năng tự động hóa: Cao (hầu hết các cuộc tấn công có thể liên quan đến việc tự động hóa phát hiện một vấn đề có thể khai thác).

Nhận định tương lai : Có khả năng giảm khi các phương pháp định giá chính xác trở nên tiêu chuẩn hơn.

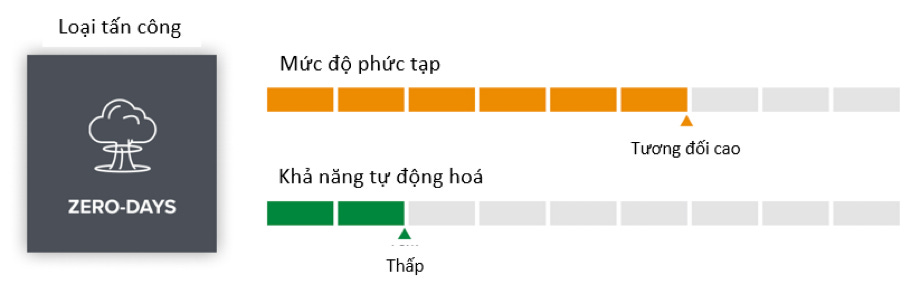

Lỗ hổng mới: ẩn số không xác định

Khai thác “Zero-day” - được đặt tên như vậy vì chúng được biết đến rộng rãi trong 0 ngày tại thời điểm xuất hiện (hay nói cách khác là các lỗi chưa được phát hiện, công bố và khắc phục) - là một vấn đề nóng bỏng trong lĩnh vực bảo mật thông tin và nó không khác gì trong bảo mật web3. Bởi vì chúng được phát hiện từ bên ngoài dự án, nên đây là những cuộc tấn công khó khăn nhất để chống lại.

Có thể thấy, web3 đã giúp hacker kiếm tiền dễ dàng hơn từ các cuộc tấn công mà hacker bỏ nhiều chi phí và công sức khai thác Zero-day vì người dùng khó có thể lấy lại tiền mã hóa một khi bị đánh cắp. Những kẻ tấn công có thể dành nhiều thời gian để nghiền ngẫm mã nguồn ứng dụng trên chuỗi (on-chain) để tìm ra một lỗi có thể bù lại cho tất cả các chi phí bỏ ra của chúng. Trong khi đó, một số lỗ hổng đã từng là mới lạ tiếp tục gây ra ảnh hưởng lên các dự án khác; lỗi re-entrancy đã đánh sập TheDAO, một liên doanh Ethereum thời kỳ đầu, tiếp tục xuất hiện ở những nơi khác ngày nay.

Không rõ ngành công nghiệp phần mềm sẽ có thể thích ứng với các loại lỗ hổng này nhanh chóng hay dễ dàng như thế nào, nhưng việc tiếp tục đầu tư vào các biện pháp bảo vệ an ninh như kiểm tra, giám sát và công cụ hỗ trợ sẽ làm tăng chi phí đối với những kẻ tấn công tìm cách khai thác chúng.

Các ví dụ

Thông tin

Đối tượng: Các nhóm có tổ chức (APT), các cá nhân độc lập (ít khả năng hơn) và cả trong nội bộ.

Độ phức tạp : Trung bình-Cao (yêu cầu kiến thức kỹ thuật, nhưng không phải tất cả các lỗ hổng bảo mật đều quá phức tạp để mọi người có thể hiểu được).

Khả năng tự động hóa: Thấp (việc tìm kiếm các lỗ hổng bảo mật mới cần nhiều thời gian và công sức và khó có khả năng tự động hóa; khi đã tìm thấy một lỗ hổng mới, việc quét các lỗi tương tự trên các hệ thống khác sẽ dễ dàng hơn).

Nhận định tương lai : Sự chú ý nhiều hơn sẽ thu hút nhiều hacker mũ trắng hơn và làm cho rào cản phát hiện các lỗ hổng mới cao hơn. Trong khi đó, trong khi việc ứng dụng web3 ngày càng phát triển, thì động cơ thúc đẩy các hacker mũ đen tìm kiếm các cách khai thác lỗ hổng mới cũng phát triển theo. Đây có thể sẽ vẫn là một trò chơi mèo vờn chuột như trong nhiều lĩnh vực an ninh khác.

Link bài gốc của Riyaz Faizullabhoy and Matt Gleason

Dịch bởi Minh Tuan. Biên tập và đăng tải bởi Paven Do.

If You love the post, you may wish to donate for this special charity: https://www.carryforwardvietnam.org/donate/

Nếu bạn thích bài viết, bạn có thể đóng góp cho dự án từ thiện: https://www.carryforwardvietnam.org/donate/

“Advanced Persistent Threat” hiểu nghĩa tương đương sơ bộ là “các mối nguy thường trực cấp độ cao”. Từ này khó dịch chuẩn nên nhóm tác giả gợi ý bạn đọc tham khảo thêm Ở ĐÂY.

Trích Wiki Tiếng Việt: “Thuật ngữ APT được dùng để chỉ một tập hợp các quá trình tấn công hệ thống máy tính bí mật và liên tục, thường được sắp xếp bởi một người hoặc một nhóm người (hackers) nhắm vào một thực thể cá biệt. Tấn công APT thường nhắm tới các tổ chức tư nhân, nhà nước hoặc cả hai vì các động cơ kinh doanh hoặc chính trị. Các quy trình APT đòi hỏi mức độ bí mật cao trong một thời gian dài. Quy trình cao cấp biểu thị các kỹ thuật tinh vi sử dụng phần mềm độc hại để khai thác lỗ hổng trong hệ thống máy tính. Quá trình "liên tục" cho thấy rằng một hệ thống bên ngoài liên tục điều khiển và theo dõi và lấy cắp dữ liệu từ một mục tiêu cụ thể. Quá trình "đe dọa" cho thấy sự tham gia của con người trong việc dàn xếp cuộc tấn công.’’